Zadbaj o bezpieczeństwo swojej firmy!

Twórcy filmów i książek z działu sf kreowali zupełnie inną wizję XXI wieku, dlatego też wielu ludzi nie zauważyło, że przyszłość już nadeszła. Wprawdzie nie mamy latających statków zamiast samochodów, ani nie potrafimy się teleportować, jednak otaczająca nas technologia jest zdecydowanie bardziej zaawansowana niż nam się wydaje.

Im mniej urządzeń wyposażonych zostało w mikroprocesor, tym bezpieczniej. Im mniej połączeń z siecią, tym lepiej. Z czasem jednak tracimy kontrolę nad tym, które z posiadanych przez nas urządzeń, jest tym inteligentnym.

Drukarki zazwyczaj znajdują się poza zasięgiem naszej podejrzliwości. Mają tylko drukować, umieszczać pliki będące w wersji komputerowej na papierze. Mało kto wie, że drukarki, podobnie jak większość innych, współczesnych sprzętów to urządzenia całkowicie zintegrowane z siecią. Najnowsze modele drukarek nie potrzebują już komputera, który służył jako serwer wydruku. A dlaczego? Ponieważ same są dla siebie serwerem wydruku, serwerem WWW i najprawdopodobniej również routerem.

Niebezpieczeństwo ataków dotyczy również drukarek. Podatne są na przejęcia i ataki Denial Of Service. Brak odpowiednich zabezpieczeń tych urządzeń może sprawić, że okażą się one najsłabszym ogniwem w biurze.

Każdy przedsiębiorca musi zdawać sobie sprawę z tego, że to nie drukarka jest celem ataków – są jedynie metodą na dostanie się do sieci i przejęcia zasobów firmy. Mowa tu, na przykład, o dokumentach, które czekają w kolejce do wydruku.

Zabezpieczenie drukarki za pomocą systemu zarządzania drukiem zapobiega wpadnięciu ważnych dokumentów w niepowołane ręce. Osoba niepożądana nie musi mieć dostępu do sieci, w której pracuje drukarka – ma bezpośredni wgląd w dokumenty, jeżeli nie zostały one odpowiednio zabezpieczone.

Nawet, gdy przedsiębiorca uważa, że nie ma nic do ukrycia, hakerzy mogą wykorzystać inteligentne urządzenia do przeprowadzenia ataku DDoS, albo do budowy bontetu, który zajmuje się rozsyłaniem spamu.

Komputery pracowników oraz serwery stale poddawane są usprawnieniom i aktualizacjom oprogramowania. Natomiast o drukarkach przedsiębiorcy zapominają. Uważają, że to urządzenia, które wystarczy zainstalować raz.

Ataki IoT zyskały na popularności pod koniec zeszłego roku, kiedy okazało się, że przejęte przez hakerów urządzenia odpowiadają za awarie systemów DNS, skutkujące brakiem dostępności Amazona czy Twittera.

Teraz mówi się, że atak ten przeprowadzono za pomocą DDoS, gdzie główną rolę odgrywają inteligentne urządzenia, w tym drukarki. Są to banalne formy ataku – wystarczy, że haker zmodyfikuje system tak, by podać adres atakowanego serwera, jako np. serwera aktualizacji. W przypadku setek tysięcy urządzeń, serwer nie wytrzyma tak wielkiego obciążenia.

W marcu 2016 roku odnotowano atak skierowany na udostępnione przez Internet drukarki. Tysiące takich urządzeń, które znajdowały się na uczelniach, w firmach, urzędach i prywatnych domach, drukowało antysemickie odezwy wraz ze swastykami. Wówczas udział w akcji wzięły również faksy podłączone do Internetu.

Dobrze zorganizowany w czasie i miejscu atak może skompromitować kontrahenta i doprowadzić do zerwania negocjacji biznesowych.

Firma HP zajęła się problemem nieświadomości wśród przedsiębiorców i rozpoczęła kampanię, która ma na celu pokazanie użytkownikom odpowiadającym za bezpieczeństwo infrastruktury IT, że zabezpieczenie inteligentnych urządzeń jest w dzisiejszych czasach koniecznością. Filmik jest stosunkowo krótki i zachowany w ironicznym tonie, jednak jego konkluzja może spędzić sen z powiek osobie odpowiedzialnej za bezpieczeństwo w firmie. Dowiadujemy się bowiem, że jedynie 2% drukarek, które znajdują się w użyciu, zostało zabezpieczonych systemowo przed atakami.

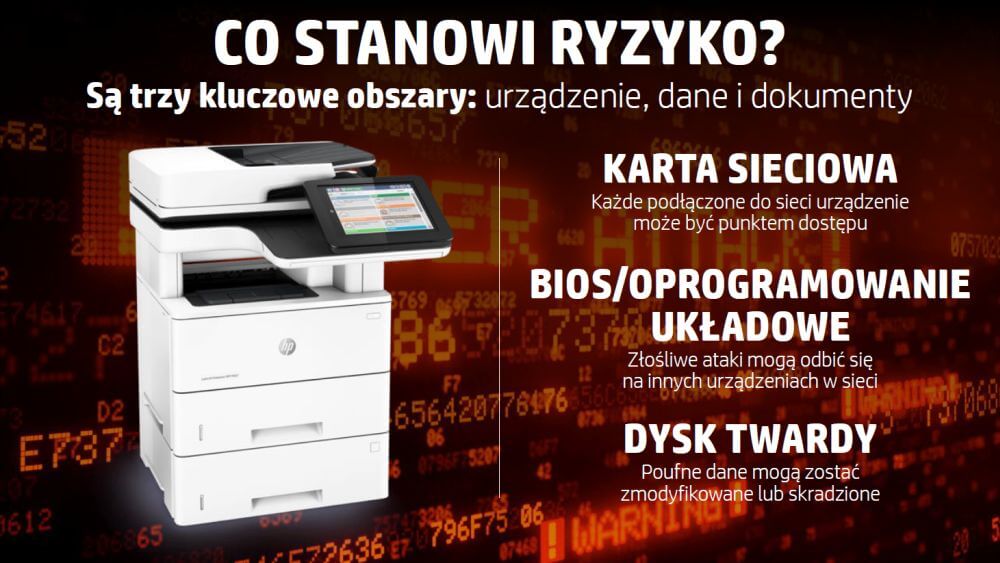

Firma HP stworzyła raport, w którym wskazuje, że nie wystarczy już zabezpieczanie się za pomocą firewalli w sieciach lokalnych. Nie wystarczą programy antywirusowe i anty-malware umiejscowione na serwerach i komputerach pracowników. Istnieje konieczność zabezpieczenia urządzeń, w tym również drukarek i komputerów na poziomie firmware i BIOS. Zabezpieczenie to uniemożliwia przeprowadzenie modyfikacji systemu operacyjnego urządzenia i udaremnia próby ataków typu DDoS.

HP stworzyło stronę internetową, która porusza problem bezpieczeństwa wydruku, a wymienione zostały tam najczęściej występujące skutki braku zabezpieczeń w drukarkach:

- Nieszyfrowanie dokumentów w czasie ich przesyłania do drukarki w celu ich wydrukowania, skutkuje przechwyceniem i wykorzystaniem w nieautoryzowany sposób przez nieznaną osobę.

- Nieautoryzowane użycie drukarki, czyli sposób Andrewa Auernheimera na dostanie się jednocześnie do bardzo wielu urządzeń.

- Nieautoryzowane udostępnianie ustawień oraz konfiguracji urządzeń – udostępnianie drukarki do kolejnych ataków.

Dzięki udostępnionym przez firmę HP informacjom, przedsiębiorcy mogą dokonać szybkiej oceny swoich działań pod kątem bezpieczeństwa, a następnie podjąć odpowiednie decyzje. Nie ma potrzeby kupowania nowych drukarek – wystarczy zabezpieczenie tych posiadanych oraz przeprowadzenie aktualizacji istniejących w firmie systemów. Poświęcony na to czas ochroni firmę przed kompromitacją i wyciekiem ważnych danych i informacji o klientach.

Ponad 60% firm, które brały udział w badaniu HP, doświadczyło kradzieży danych, do których doszło za pomocą drukarek. Drukarki firmy HP zapobiegają atakom przez wykrywanie zagrożeń w czasie rzeczywistym, automatyczne monitorowanie i weryfikację oprogramowania wbudowanego.

Co może zagrozić bezpieczeństwu wydruku?

1. Szkodliwe oprogramowanie pochodzące spoza firmy.

2. Drukowanie bez nadzoru.

3. Niezabezpieczenia wysyłanych do druku dokumentów.

4. Nieautoryzowane użycia.

5. Niezabezpieczone ustawienia oraz porty drukarek.

6. Niezdolność do zidentyfikowania sprawcy ataku.

7. Zdalne korzystanie z drukarek.

Zastosowane w drukarkach HP zabezpieczenia powstrzymują atak w chwili, gdy się rozpoczyna.

HP JetAdvantage to zautomatyzowane zabezpieczenia drukowania, dzięki którym sieć znajduje się pod stałą ochroną.

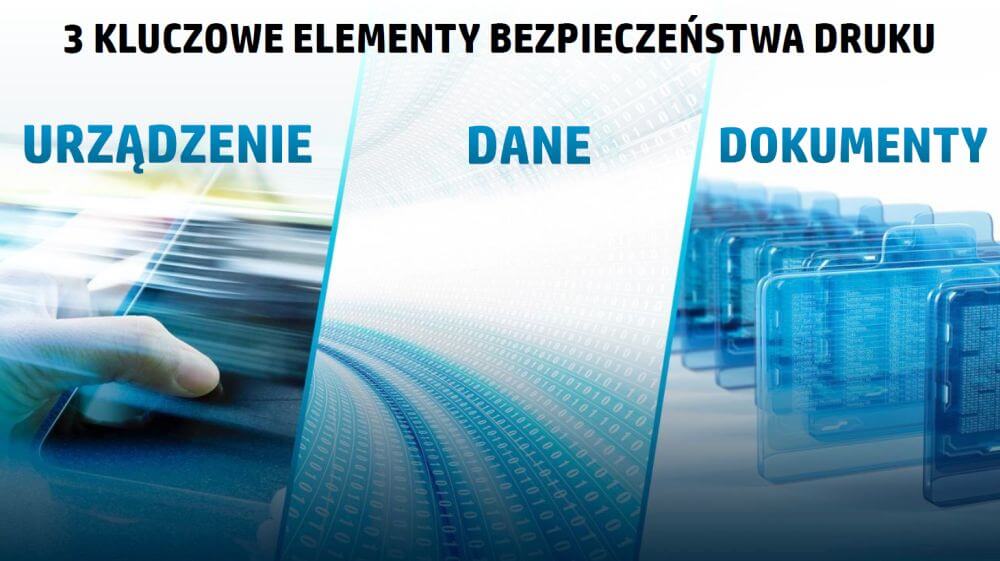

Bezpieczeństwo urządzeń – oprogramowanie HP JetAdvantage Security Manager daje możliwość zarządzania zabezpieczeniami w całej flocie, a także automatycznego odzyskiwania urządzeń i instalowania oraz odnawiania certyfikatów, przy jednoczesnym uzyskiwaniu raportów, potwierdzających zachowania zgodnie z obowiązującymi przepisami.

Bezpieczeństwo danych – funkcja szyfrowania danych oraz rozwiązania z zakresu uwierzytelniania ochronią ważne dokumenty. Istnieje możliwość rozszerzenia zabezpieczeń o urządzenia przenośne, dzięki HP JestAdvantage Connect.

Bezpieczeństwo dokumentów – funkcja HP pull print pozwoli zmniejszyć ilość nieprzypisanych do nikogo wydruków, a także pomoże w ochronie poufnych dokumentów. Wydruk wrażliwych dokumentów może zostać połączony z rozwiązaniem, które uniemożliwia podrobienie dokumentów.

Najnowsza generacja drukarek HP wyposażona została w trzy kluczowe technologie, współdziałające w celu zachowania najwyższej jakości bezpieczeństwa oraz samoczynnego przywracania sprawności. Kiedy urządzenie wykryje atak, albo inną nieprawidłowość – zabezpieczenia spowodują automatyczny restart drukarki.

Kiedy urządzenie ponownie się uruchamia, wówczas program HP JetAdvantage Security Manager automatycznie sprawdza zgodność ustawień bezpieczeństwa drukarki z zasadami firmowymi i w razie potrzeby – koryguje ustawienia. Informatycy nie muszą ingerować, a administratorzy mogą otrzymywać powiadomienia za pomocą aplikacji HP do zarządzania, takich jak JestAdvantage Security Manager czy ArcSight.

HP Sure Start

BIOS jest układem, który zawiera instrukcje uruchamiania podstawowych podzespołów i inicjowania oprogramowania sprzętowego HP FutureSmart w urządzeniach HP klasy Enterprise. Zastosowanie technologii HP Sure Start sprawia, że bezpieczeństwo uruchamiania drukarek jest pilnie strzeżone. HP Sure Start przy każdym włączaniu urządzeń, weryfikuje integralność systemu BIOS. Kiedy zostanie wykryta modyfikacja w wersji, wówczas drukarka zostanie ponownie uruchomiona wraz z użyciem bezpiecznej kopii wzorcowej systemu BIOS.

Oprogramowanie sprzętowe jest dla drukarek tym, czym dla komputerów jest system operacyjny – koordynuje pracę całego urządzenia, wyświetla panel sterowania, określa zakres dostępnych w drukarce funkcji, odpowiada również za bezpieczeństwo sieciowe. Jeśli ktoś przejmie kontrolę nad oprogramowaniem sprzętowym, wówczas urządzenia i cała sieć zostają narażone na ataki. Używanie listy dozwolonych kodów gwarantuje wprowadzenie do pamięci autentycznego, sprawdzonego i niezmodyfikowanego kodu HP. Kiedy urządzenie wykryje nieprawidłowość, wówczas bezpiecznie uruchomi się ponownie, tym razem w trybie offline. Wówczas informatycy otrzymają wiadomość o konieczności załadowania oprogramowania sprzętowego.

Tak jak niewielu ludzi wyobraża sobie korzystanie z komputera bez jakiejkolwiek ochrony, tak tylko nieliczni producenci drukarek stosują w swoich urządzeniach chociażby podstawowe zabezpieczenia. W drukarkach HP funkcja wykrywania włamań w czasie pracy uniemożliwia przeprowadzenie ataków, nawet, gdy urządzenie jest włączone i podłączone do sieci – czyli właśnie wtedy, gdy odbywa się największa ilość ataków. Drukarka stale monitoruje nietypowe zachowania i zapobiega ich dalszemu rozwojowi. Kiedy zostanie wykryte włamanie – urządzenie automatycznie się restartuje.

HP Pro

W urządzeniach HP Pro znalazł zastosowanie kod rozruchowy HP, czyli zbiór instrukcji, które służą do wczytywania standardowych elementów sprzętowych, a także inicjowania oprogramowania układowego. Bezpieczne uruchamianie rozpoczyna się po podłączeniu drukarki do zasilania, dzięki czemu jest ona jeszcze lepiej zabezpieczona przed ewentualnymi atakami. Bezpieczeństwo to polega na sprawdzeniu integralności kodu rozruchowego po każdym włączeniu urządzenia, bazując na obecności oryginalnego podpisu HP. Kiedy zostanie wykryte naruszenie integralności kodu, wówczas urządzenie zostanie przełączone na tryb odzyskiwania z ograniczoną funkcjonalnością, aż do czasu następnej instalacji autentycznego kodu HP.

Role systemu operacyjnego w HP Pro pełni oprogramowanie układowe, które odpowiada za koordynację działania sprzętu oraz uruchamianie panelu obsługowego, ustalanie dostępności funkcji w czasie drukowania i skanowania, a także wysyłania maili i bezpieczeństwo sieci. Kiedy oprogramowanie zostanie uszkodzone wówczas urządzenie jest narażone na ataki. Jeśli w czasie włączania drukarki kod nie zostanie pomyślnie zweryfikowany, wówczas nastąpi bezpieczne uruchomienie ponowne w trybie odzyskiwania, aż do czasu aktualizacji oprogramowania układowego. Powiadomienie o nieodpowiednim kodzie zostanie wyświetlone jako komunikat na panelu obsługowym.

Sprawdzanie integralności kodu pracy umożliwia kompleksową ochronę urządzeń w czasie ich pracy, kiedy są podłączone do siebie. Wtedy właśnie najczęściej dochodzi do ataków. Monitorowanie integralności kodu pracy gwarantuje ochronę przed wprowadzeniem złośliwego kodu w czasie działania urządzenia. Pamięć kodu jest chroniona przed zapisem.